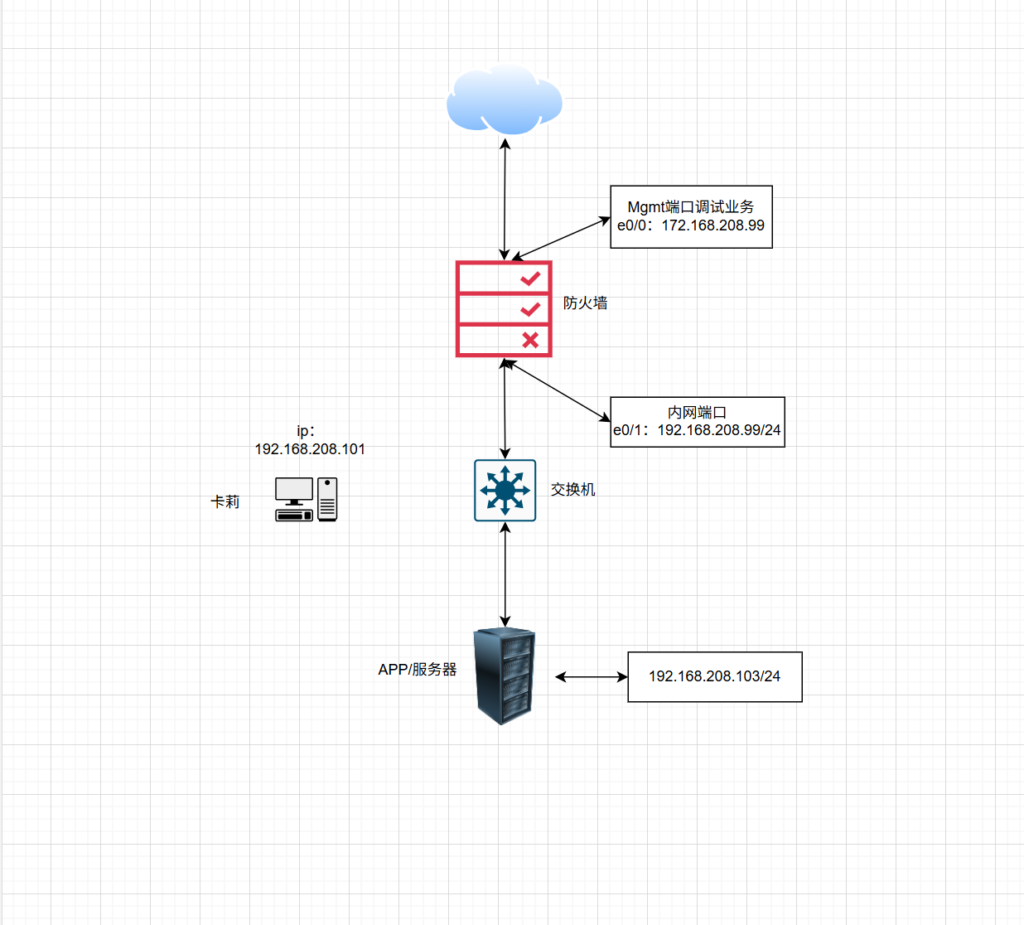

背景配置一台 WAF 保护我司的资产,规避风险,让 PC 访问 WAF 的 IP 就可以访问到后面的 APP 全部都是基于 PVE 平台来进行实验,其中 WAF 需要两张网卡,一张内网,一张桥接致外网 kail 在内网进行测试只需要一张内网网卡 App 公司资产也需要一张内网网卡 初步设置好这些东西过后, ...

Posts

讨厌的靶机 “镜”flag获取🙄

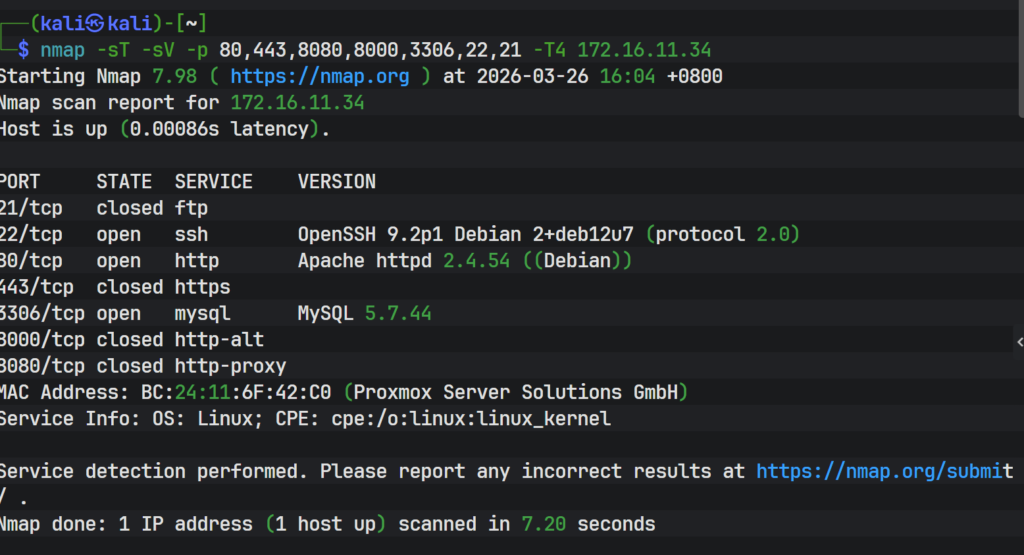

不得不说 这一次的“镜”和上篇的“渊”名字还是不错的,这一次我们还是知道“镜”的 ip 为172.16.11.34 那就还是老规矩,先进行信息收集 获取到端口号了,上去看一眼 是一个登录页面,下方有浏览商品,点进去看到是一些安全商品,这些安全商品无法点击,没有看到有注入点,回到登录界面, ...

讨厌的靶机–“渊”flag获取过程🙄

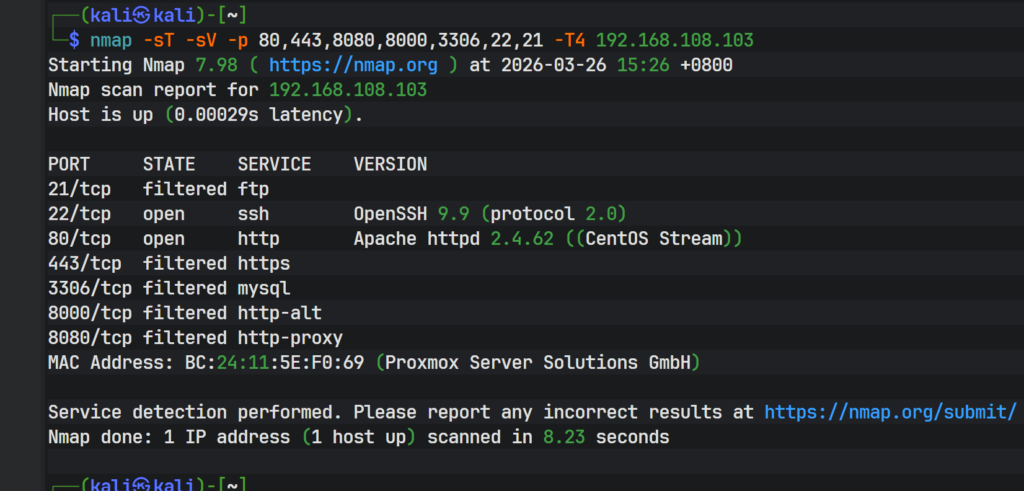

在已知靶机ip 192.168.108.103 的情况下 直接端口扫描进行信息收集,80端口是开放的 http 登录上去看一下 有注册页面,我们注册一个新页面进去看看 URL 测试老朋友了 进去看看 随意尝试一个路径,成功拿到flag1.txt ✿✿ヽ(°▽°)ノ✿ 继续看是否可以读取到数据库的 ...

pve搭建域

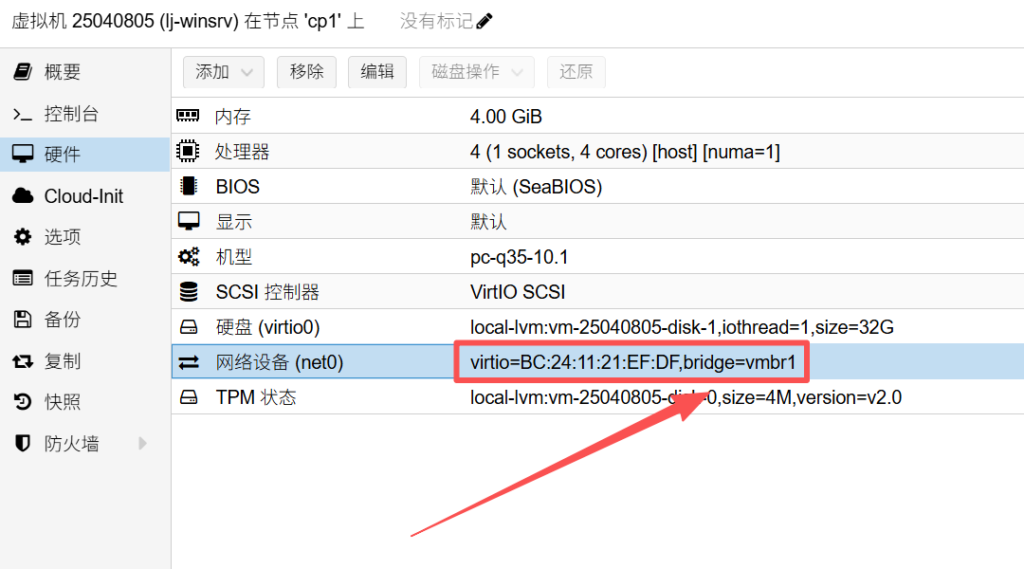

我终于成功了!目标是在一台 winserver 上搭建一个域并且加入一台客户机,我是在pve平台上进行搭建的,这时我有一台模版机(winserver)和一台客户机(win)在这样的背景基础下,我们从第一步开始, 把模版机进行克隆以后,第一步就是需要改一下网卡,我们是在内网进行搭建,且网络环境需 ...

堡垒机 – jumpserver-4.10.16

在公司的运营环境中,为了保护数据资产的安全,也为了让各个岗位的人可以更好的工作,堡垒机的存在是很有必要的,我今天要部署的是一台 4.10.16 版本的 jumpserver 在我的pve中已经上传了 jumpserver 的模板 我们直接克隆,然后开机根据已知的账号密码进行登录 登录成功过后,命令 ip a ...

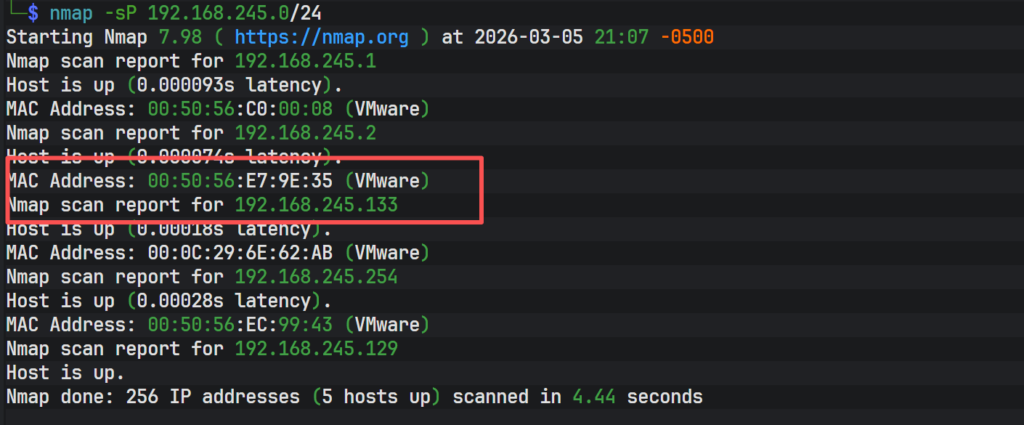

内网渗透多任务

任务:任务目标: 获取 DB 系统中的 flag 获取 Web 系统管理员用户名 获取 Web 系统中的 flag 获取 Web 系统 root 下的 flag 获取 OA 系统中的 flag 获取 OA 系统的管理员用户名 获取 OA 系统的数据库连接密码 获取 Winserver 系统桌面上的 flag step1 信息收集, ...

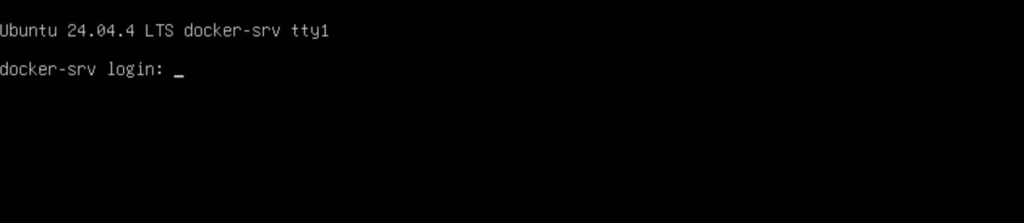

给 GRUB 上一把锁🔒

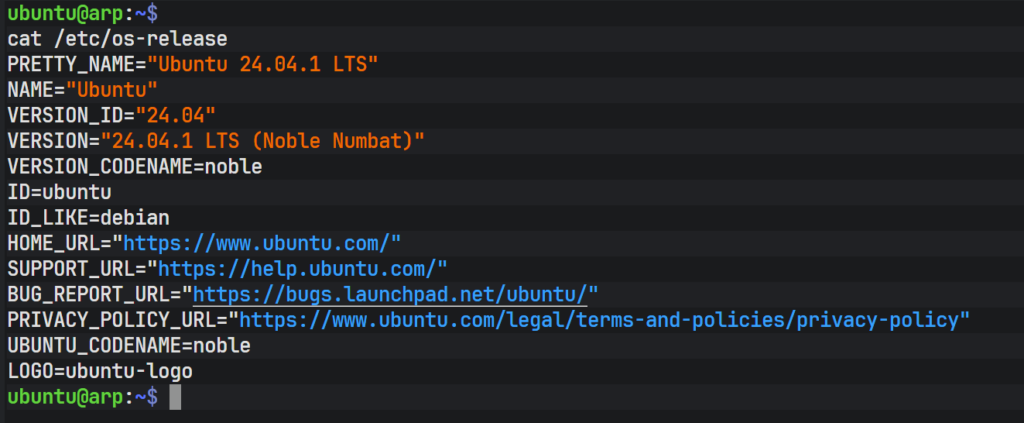

在系统正常启动的时候,用户可以进入编辑模式,通过编辑系统内核的方式(单用户模式)来提升自我权限到 root ,这是一种隐患,为了防止这种情况的发生,我们可以给 GURB 上一把锁,设定一个账户和密码,以防止这种情况的发生 这边我用的是 Ubuntu的一个系统24.04.1 LTS 首先使用 grub-m ...

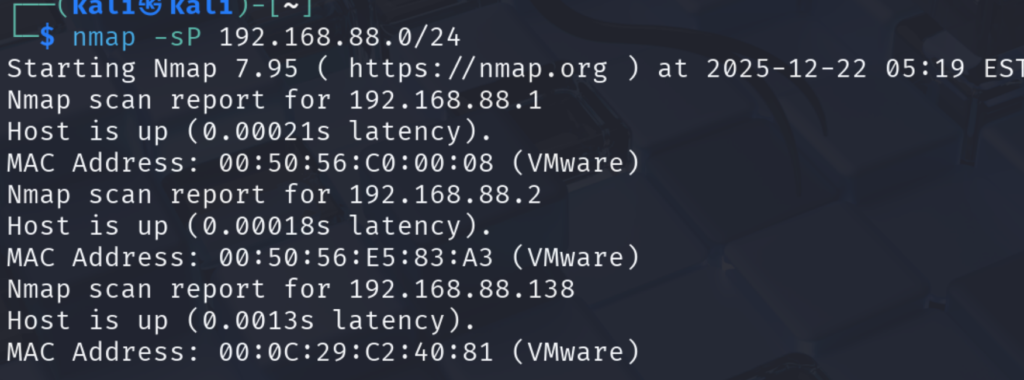

渗透

一点点,真的就一点点 前期准备:一个靶机(不知道登录账号与密码) 一个攻击机 Kali Step1 不知道 IP ,但是两台机器都是使用的 Nat 网络,所以使用工具扫描一下,看看有哪些网段,其中192.168.88.*是攻击机的网段,扫描出了一个192.168.88.138的 IP 继 ...

无效加密

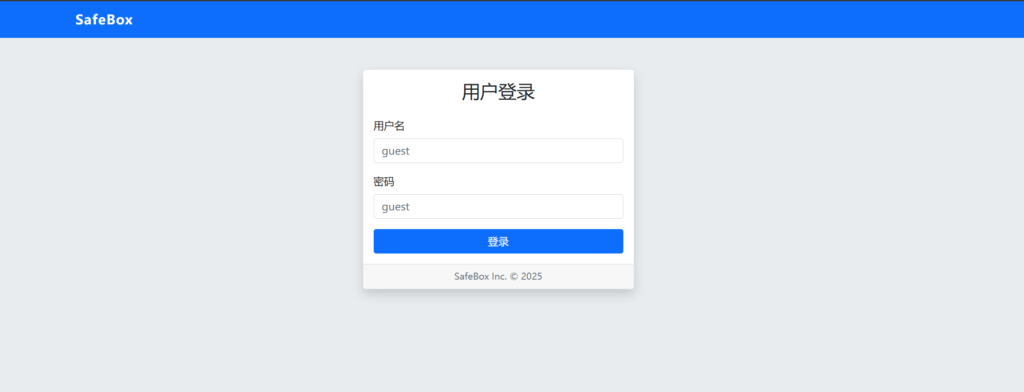

一个简单的靶机 Step1 通过指定端口,发现一个用户登录界面,用户名与密码已经告诉我们了,直接登录试一下 Step2 登录成功过后,可以看到上方告诉了我们目前的角色叫做 USER ,那么猜测应该有权限更高的角色的,尝试寻找一下 Step3 进入开发者工具,在 ...

忘记 Nginx Proxy Manager 的 账户、密码?

如果你忘记了自己 Nginx Proxy Manager 的账户与密码,希望接下来可以帮到你。 Step 1 由于 Nginx Proxy Manager 搭载的是 Sqlite3 作为其数据库系统,所以需要先下载 Sqlit3 客户端 #更新并且下载 Sqlite3 apt update && apt install sqlite3 -y Step2 使 ...